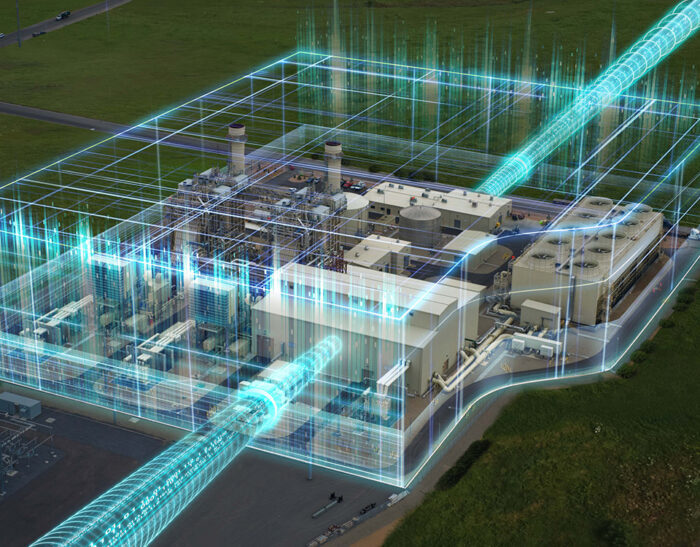

Il Mercato del crimine nel web

Siamo quasi alla fine della 4^ era industriale e il mondo ormai da un po’ gira intorno al web. Internet ci consente di essere interconnessi sia per sviluppare i nostri business sia per relazionarci con amici e parenti in giro per il mondo. Sempre grazie ad internet siamo in grado di effettuare operazioni a cuore…