OSINT – Intelligence da fonti aperte: un’incessante evoluzione dalle origini ai giorni nostri

L’origine dell’Intelligence da fonti aperte si può far risalire all’utilizzo di informazioni disponibili, verbali o scritte, per pianificare investimenti di tipo sia militare che economico/commerciale; un esempio classico è quello dato dai Lloyds di Londra dove, già nel 1688, la “Coffee house” di Edward Lloyd era un luogo molto frequentato da marinai, mercanti e imprenditori navali, i quali si ritrovavano in questo luogo per discutere dei propri affari e dal quale nacque la compagnia di assicurazioni più famosa al mondo.

La necessità di avere notizie prima di investire, diede origine alla figura del novellante, un agente che raccoglieva notizie e che offriva un servizio di informazione di carattere commerciale ai clienti che ne sottoscrivevano un regolare abbonamento; uno dei novellanti più noti fu Giovanni Poli (XVI secolo), che da Roma raccoglieva notizie e inviava dispacci per tutta Europa, seguito da Giovanni Sabadino degli Arienti (da Bologna) e Benedetto Dei (da Firenze), i quali svilupparono l’attività dell’invio dei bollettini manoscritti a pagamento, gli Avvisi, e quindi delle prime agenzie d’informazione.

Benedetto Dei, verso la fine del XV secolo, adottò la pratica di emettere dei bollettini regolari, creando una nuova forma di scrittura con l’uso di singole frasi inerenti alla situazione di un sito e alla fonte della notizia come, ad esempio, “Ho notizie da Lione che la fiera è andata molto, molto bene; si sono venduti molti tessuti e si è anche guadagnata una buona quantità di danaro”.

Dei, avendo viaggiato a lungo nella sua vita, valorizzò tutti i suoi contatti e fu in grado di vantarsi di essere capace di inviare regolarmente ogni sabato “notizie dall’Asia, dall’Africa e dall’Europa sempre”; fu quindi il primo a concepire il servizio d’informazione come un servizio settimanale e la serietà delle sue informazioni fu sempre riconosciuta, tant’é che venne definito “la tromba della verità”.

Una volta note le informazioni spettava ai clienti dei novellanti, ovvero mercanti e membri delle classi dirigenti, trarre le dovute conclusioni ed assumersi i rischi di investire denaro nelle operazioni o nei luoghi di cui avevano ricevuto informazioni.

Facendo un notevole salto temporale, è necessario arrivare all’inizio del XX secolo, con l’invenzione della radio grazie a Marconi, per assistere ad un’evoluzione globale nella diffusione delle notizie e, quindi, della possibilità di utilizzarle per scopi di intelligence.

Joseph Roop, nel volume sulla storia dell’FBIS – Foreign Broadcast Information Service, pone come data d’inizio dell’Open Source Intelligence il 1935, quando la Francia cominciò un monitoraggio sistematico, dalla Svizzera, delle trasmissioni tedesche intercettando le comunicazioni di propaganda nazista rivolte nei suoi confronti.

La strutturazione dell’uso delle fonti aperte per scopi di intelligence si deve, però, alla volontà del Governo britannico il quale, nel 1939, in collaborazione con la BBC – British Broadcasting Corporation – diede vita ad un monitoraggio della stampa estera a fini commerciali e politici grazie all’uso di oltre 60 linguisti e tecnici.

L’evoluzione di questo servizio passò dal Digest of Foreign Broadcast all’SWB – Summary of World Broadcast – fino ad arrivare al tuttora attivo BBC Monitoring, il quale raccoglie quotidianamente notizie a livello planetario (già nel 1943 la BBC vagliava circa 1.25 milioni di parole al giorno); nel volume “Episodi della guerra dell’etere” è riportata la dichiarazione di una cittadina tedesca che lavorava alla BBC come interprete per la radio tedesca: “We analyzed what came out of Germany — press agency stuff and broadcasts. We all knew that Goebbels [propaganda chief] lied, but one could learn a lot about German thinking by watching the daily news releases“.

Dall’altra parte dell’oceano, anche negli Stati Uniti d’America, la nascita dell’Open Source Intelligence è legata ai primi monitoraggi delle trasmissioni radio delle Forze dell’Asse; l’Università di Princeton fondò il Princeton Listening Center nel novembre del 1939 e, nel 1941, Roosvelt creò l’FBMS – Foreign Broadcast Monitoring Service, con lo scopo di registrare, trascrivere, tradurre e analizzare le trasmissioni radiofoniche delle potenze dell’Asse, ovvero Germania, Italia e Giappone.

L’FBMS venne trasformato in FBIS – Foreign Broadcast Intelligence Service – nel 1947 e poi assorbito dalla CIA; le procedure di ascolto/analisi erano così codificate:

- First: Scheduling, Interception, Monitoring and Recording;

- Secondly: Translating, Editing, Teletyping;

- Thirdly: Reports and Analysis;

- Lastly, on demand: Special Services.

La FRD – Federal Research Division – con sede presso la U.S. Congress Library, fornisce ad esempio prodotti e servizi personalizzati a vari enti del Governo federale dal 1948; avvicinandoci sempre di più ai giorni nostri, maestra indiscussa dell’Open Source INTelligence fu la STASI (Ministerium für Staatssicherheit) la quale, durante il periodo della guerra fredda, vagliava mensilmente più di mille riviste e quotidiani occidentali, trascrivendo inoltre giornalmente oltre 100 quotidiani internazionali e dodici ore di trasmissioni radiofoniche e televisive.

La nascita del termine Open Source Intelligence è da ricercarsi all’interno dell’evoluzione dell’intelligence americana quando, finita la guerra fredda e con l’incremento della disponibilità di informazioni grazie ai nuovi media (internet), nel 1996 la Commission on the Roles and Capabilities of the U.S. Intelligence Community (meglio nota come Aspin-Brown Commission) dichiarò che “a greater effort should be made to harness the vast universe of information now available from open sources”.

Dal 2001 il ruolo avuto dalla NATO nella definizione e caratterizzazione dell’OSINT è diventato preponderante, grazie alla pubblicazione dei manuali NATO Open Source Handbook (2001) e NATO Open Source Intelligence Reader (2002).

Nel primo l’OSINT viene definita come distinta dalle ricerche accademiche, imprenditoriali o giornalistiche in quanto rappresenta l’applicazione del processo collaudato di intelligence nazionale ad una diversità globale di fonti; inoltre sostiene che l’informazione Open Source è disponibile pubblicamente, come altre informazioni non classificate che hanno una distribuzione od un accesso limitato, includendo anche quelle informazioni che possono essere utilizzate in un contesto non classificato senza compromettere gli interessi nazionali o le fonti e i metodi dell’intelligence.

Altre due definizioni ufficiali descrivono l’OSINT come informazioni pubblicamente disponibili che vengono raccolte, elaborate e diffuse in modo tempestivo per rispondere alle esigenze dell’intelligence e, in ambito nazionale, disciplina intelligence consistente nella ricerca ed elaborazione di notizie di interesse per la sicurezza nazionale tratte da fonti aperte.

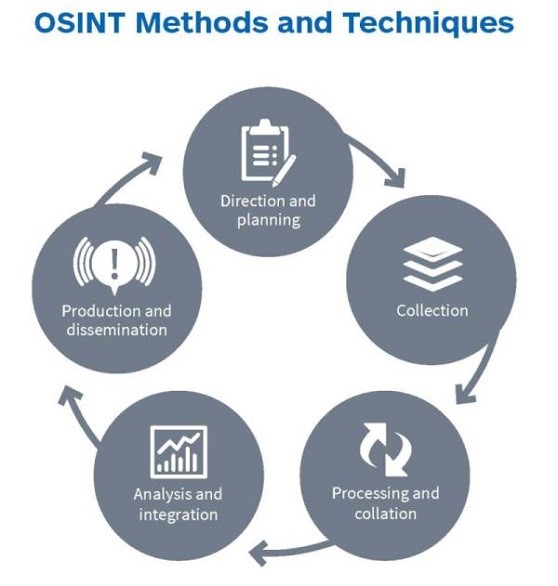

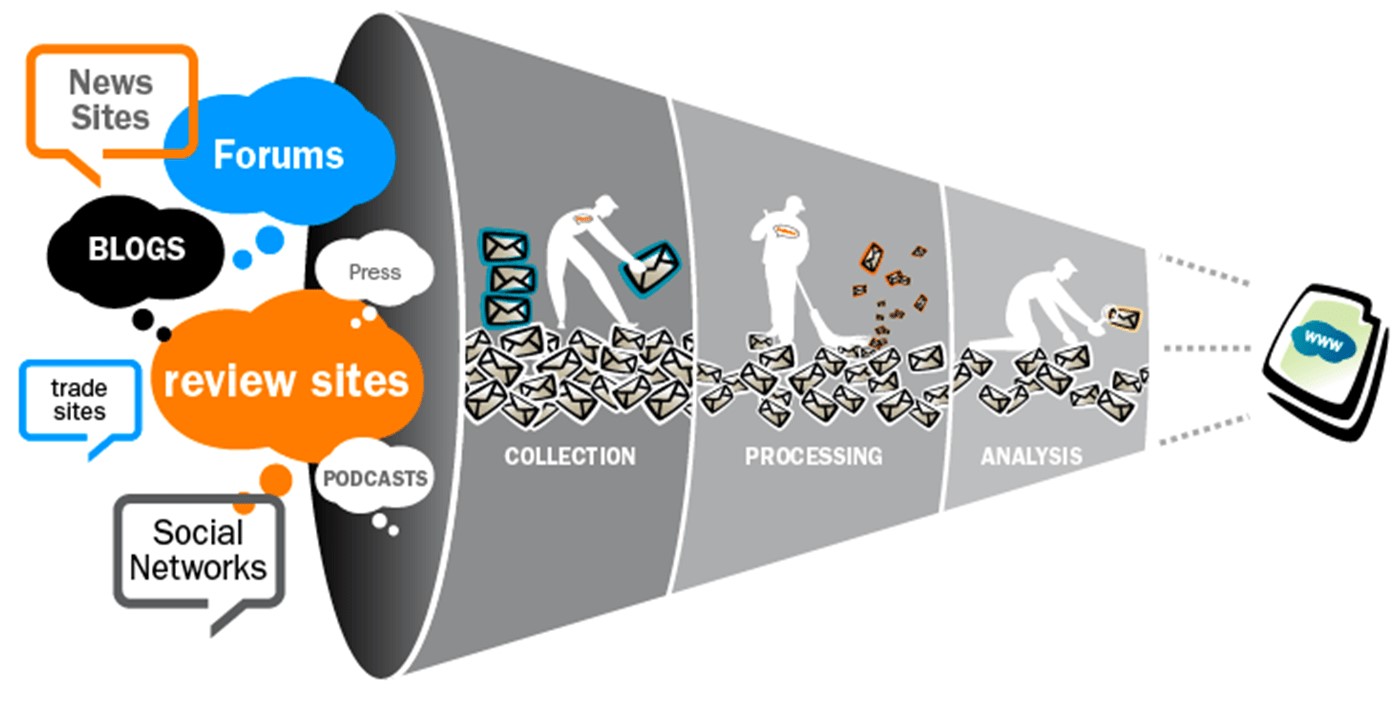

L’attività OSINT viene strutturata in fasi che ricalcano il ciclo intelligence: la peculiarità delle fonti impiegate e la vastità del loro novero richiedono, peraltro, peculiare attenzione tanto nell’individuazione preventiva e nella selezione delle fonti rilevanti, quanto nella determinazione del loro grado di attendibilità.

Nel manuale NATO l’OSINT viene accostata ad una disciplina scientifica, indicando almeno quattro elementi da tenere in considerazione: definizioni, fonti, direzione ed il ciclo dell’OSINT.

Infatti parlare di Open source intelligence vuol dire identificare non un processo ma un prodotto, ed occorre quindi fare alcune distinzioni di base tra dati da fonti aperte (Open Source Data, ossia tutto il sistema di fonti primarie cui fare riferimento), informazioni da fonti aperte (Open Source Informations, ovvero dati grezzi secondari emersi nel processo di analisi delle OSD tramite filtraggio e verifica), intelligence delle fonti aperte (OSINT, ossia informazioni derivanti da un processo volontario di scoperta, selezione, distillazione e distribuzione ad una categoria selezionata, per rispondere a particolari bisogni informativi utilizzando gli strumenti propri dell’intelligence) ed OSINT verificate (OSINT-V, a cui può essere attribuito il più alto livello di aderenza alla realtà).

La molteplicità di fonti OSINT è composta da tutti quei dati accessibili legalmente, sia in modo gratuito che a pagamento; oltre ad internet, il mondo delle fonti aperte comprende un’ampia serie di fonti più “tradizionali”, tra cui i servizi di informazioni commerciali a pagamento, nei quali organizzazioni private operano selezionando, verificando, formattando, indicizzando, riassumendo e presentando informazioni rilevanti.

Un’altra tipologia di fonti che nell’OSINT assume una grande importanza è quella della cosiddetta letteratura grigia, ovvero il materiale non pubblicato né distribuito, catalogato o diffuso se non in ambienti ristretti, inclusivo di documenti interni, bozze, reports tecnici e altro materiale non pubblicato.

Altra imprescindibile fonte OSINT è data dagli “esperti”, cioè il più tipico dei servizi d’intelligence, ovvero quello umano; a volte ci si rivolge a persone che hanno un’esperienza diretta del campo o evento d’interesse, e la loro utilità è soprattutto in merito ad eventi o luoghi in relazione ai quali non è possibile ottenere altre informazioni.

L’uso dei media come fonte OSINT è quella più tradizionale; tra questi si possono utilizzare ancora i media “tradizionali” ma ormai è preponderante l’utilizzo di internet, nel quale trovano spazio informazioni personali, commerciali e lavorative.

L’analisi di Forum, Blog, Social Networks e Siti web ci può fornire, quasi a costo zero, utili informazioni; non ultima tipologia di fonte da internet è quella relativa, inoltre, all’utilizzo del cosiddetto Deep Web.

L’ambiente di raccolta delle informazioni non avviene più quindi in una dimensione reale bensì in un ambiente indefinito, la Cybersfera, dove si trovano i contenuti digitali prodotti dall’uomo; l’evoluzione logaritmica dei contenuti digitali ha portato ad una sovra-saturazione delle informazioni ed oggi, l’utente medio di internet, è diventato un vero e proprio produttore di informazioni.

L’aumento esponenziale e continuo dei contenuti digitali rende quindi notevolmente difficile l’attività dell’analista il quale, trovandosi ad avere a disposizione una tale mole di dati, rischia di “perdersi” nei meandri del web.

I limiti più evidenti di questo tipo di ricerche sono che gli analisti si confrontano quotidianamente con l’impossibilità di leggere, controllare e verificare tutte le pagine disponibili, identificare autore, data e ora di molte notizie, stabilire in molti casi l’imparzialità della fonte ed i suoi obiettivi, nonché consultare e comprendere informazioni in varie lingue.

La conoscenza delle metodologie di analisi tipiche dell’intelligence rappresenta quindi un requisito fondamentale posto alla base della consultazione di fonti pubbliche e commerciali ai fini dell’OSINT, utili soprattutto laddove sia necessario rispondere rapidamente a richieste specifiche e non sia possibile farlo in sicurezza attraverso i sistemi tradizionali.

Articolo a cura di Elisa Riservato e Stefano Scaini