La valutazione del rischio terrorismo in applicazione del D.lgs. 81/08

Introduzione

“Terrorismo” è un termine entrato oramai nelle forme espressive dei mass-media che quotidianamente riportano notizie di atti violenti (minacce, attentati, stragi) attuati da individui o gruppi, ispirati ideologicamente, a danno delle collettività democratiche con l’obiettivo di colpirne e destabilizzarne le certezze quotidiane (soprattutto culturali e religiose).

“Terrorismo” diventa pertanto un importante fattore di rischio anche in un contesto lavorativo, soprattutto per organizzazioni operanti in scenari critici da un punto di vista socio-politico e comunque ove esista la possibilità di un’esposizione diretta o indiretta a minacce di natura criminosa.

E’ quindi necessario che l’organizzazione consideri e analizzi tale fattore all’interno del proprio Documento di Valutazione dei Rischi (DVR), così come definito dal Testo Unico sulla Salute e Sicurezza sul Lavoro. Tale necessità diviene “obbligo giuridico”, così come ribadito da recenti sentenze di vari tribunali italiani in applicazione della normativa in tema di sicurezza sul lavoro (D.lgs. 81/08) e di responsabilità giuridica delle organizzazioni (D.lgs. 231/01).

L’impatto di un evento terroristico o criminoso (potenziale o avvenuto) sul lavoratore si esplica a livello fisico (pregiudizio della propria incolumità) e a livello psicologico (pregiudizio del proprio stato emotivo).

L’organizzazione deve pertanto attuare le necessarie attività al fine di valutare esaurientemente la minaccia ed implementare il relativo piano di mitigazione dei rischi e di gestione della crisi (qualora l’evento sia inevitabile), ponendo particolare enfasi alla tutela fisica e psicologica dei lavoratori coinvolti.

A tal fine, si presenta un protocollo sviluppato appositamente per la valutazione del “rischio sicurezza antiterrorismo” ed applicabile, con un alto livello di efficacia e complementarità, alla gestione della sicurezza sul lavoro di una qualsiasi organizzazione ove la citata normativa sia applicabile (operatore economico, ente gestore di beni culturali, ente religioso, ONG, associazione di volontariato, ecc.).

Il rischio terrorismo e la sua percezione

Attacchi terroristici si ripetono nel mondo con una frequenza impressionante, causando numerosissime vittime.

Questi fatti inducono terrore nei presenti, materialmente presenti sulla scena del crimine e scampati per caso, e nei presenti “in media”, cioè nelle persone che ascoltano e vedono i fatti con collegamenti televisivi o radiofonici.

Al fatto di sangue seguono rituali sempre uguali con finalità prevalentemente consolatorie.

I protagonisti di tali rituali sono i politici, i vertici di polizia, i “commentatori esperti di terrorismo”, oppure “esperti di politica internazionale”, oppure semplicemente “esperti”.

Più sullo sfondo compaiono i “testimoni”, cioè gli scampati all’attentato, i familiari in senso lato delle vittime (parenti, compagni di scuola, colleghi di lavoro, vicini di casa, ecc.), il personale intervenuto (polizia, vigili del fuoco, squadre di soccorso, ecc.).

Molto utile per i media sarebbe rinvenire l’ ”eroe”, la persona che ha avuto un comportamento fattivo durante l’attentato.

Infine, ma ancora più sfumati, vi sono i familiari degli attentatori.

Il rituale dura cinque/sette giorni e si conclude con le cerimonie funebri delle vittime.

Il rituale è tutto indirizzato alla sua “conclusione”.

Dal punto di vista emotivo abbiamo diverse fasi:

- il terrore e lo sbigottimento iniziale

- la ricerca del colpevole che non deve far parte del “noi”, della comunità, ma ne deve rappresentare il corpo estraneo

- le ipotesi sui mandanti, sul progetto criminoso; quando gli inquirenti concludono per la responsabilità di un “cane sciolto” in genere gli esperti non riescono a trattenere la loro delusione

- il pianto, il dolore, la disperazione

- la reazione maschia, vitale, “non abbiamo paura, non ci piegheranno”

- le ipotesi/certezze che si tratti di un attacco alla nostra cultura, al nostro modo di vivere, al nostro benessere, ai nostri costumi

Nei periodi di quiete tra un attacco terroristico e l’altro assistiamo ad una continua ricerca di certezze.

Il tono dei ragionamenti è simile, sia se lo ascoltiamo al bar sia in un dibattito televisivo:

- certezza che a noi non capiterà (con le giustificazioni le più varie), perchè

- siamo insignificanti sul piano internazionale

- siamo troppo forti/deboli militarmente

- abbiamo la “intelligence” più preparata, più astuta

- la nostra politica di accoglienza li blocca

- certezza che la prossima volta invece capiterà a noi (magari con le stesse considerazioni precedenti), perché:

- siamo insignificanti sul piano internazionale

- siamo troppo forti/deboli militarmente

- abbiamo la “intelligence” più preparata, più astuta

- con la nostra politica di accoglienza da noi entra chi vuole

Che siamo tra i preoccupati o gli ottimisti, la nostra reazione razionale al fenomeno del terrorismo è molto simile: la nostra percezione di questo rischio è molto vicina a zero.

Cerchiamo pertanto di analizzare il fenomeno con il parametro temporale e con quello spaziale.

Esaminiamo l’aspetto temporale. Abbiamo detto che i rituali che seguono ad un attentato sono tutti volti alla “conclusione” dell’attentato stesso, alla sua definizione, alla sua chiusura: gli attentati sono tutti uguali, differiscono solo per la località dove sono messi in atto e per la numerosità delle vittime.

Ognuno di essi è “concluso”: se ci volgiamo indietro a considerare questi avvenimenti, li percepiamo come appartenenti ad una collana di perline, più o meno uguali, l’una susseguente all’altra. Il fenomeno terrorismo è percepito e raccontato come una serie di eventi singoli e “conclusi”, non come un flusso continuo di un’aggressività su scala mondiale.

L’aspetto spaziale ha le medesime caratteristiche: parliamo e sentiamo parlare di globalizzazione, ma questo nuovo parametro di analisi del reale viene scarsamente utilizzato.

Se consideriamo i terremoti, sentiamo dire, anche da persone intelligenti, che quello che è successo ad Amatrice non può succedere a Roma.

Per gli eventi terroristici la certezza è analoga: quello che è successo a Parigi non può succedere a Roma. Considerazioni spaziali da Medio Evo.

Per non affrontare razionalmente il problema, tendiamo a mettere in campo anche delle difese psicologiche inconsce (quali la rimozione e la negazione, che servono entrambe per allontanare da noi eventi troppo dolorosi, troppo disturbanti): in questa maniera scarichiamo dalla nostra memoria questi eventi e che solo con un notevole sforzo attivo riusciamo a riattualizzare.

Se questo è il nostro funzionamento mentale, quando un evento simile ci capiterà, noi saremo del tutto impreparati così come sono stati impreparati nelle altre località dove già questi eventi si sono verificati.

Facciamo un altro passo: questa scarsa percezione del rischio terrorismo, che ci impedisce di essere preparati ad affrontare questi eventi, è almeno in grado di proteggere la nostra psiche da ansia, depressione ed altri quadri psicopatologici?

Purtroppo la risposta è negativa.

Questi eventi, pur se non presenti al livello della nostra vita cosciente, sono presenti ed attivi nel nostro inconscio e minano la nostra sicurezza.

E’ largamente diffusa una sensazione di insicurezza, scarsamente definita ma portatrice di effetti negativi dal punto di vista personale, familiare, economico e progettuale.

Una insicurezza multi-determinata, prodotta dal cambiamento degli stili di vita, dei costumi e della gestione delle notizie.

Tra questi fattori anche il terrorismo ha il suo peso (anche quello lontano come un evento avvenuto lontano e per motivi che non ci riguardano da vicino) e ciò va a minare le nostre certezze.

Questa insicurezza è anche causata dal tipo di eventi a cui assistiamo o di cui siamo vittime.

Pur se gli esperti si mettono alla ricerca spasmodica di un’entità organizzata, uno stato, un esercito, un capo, un “grande vecchio” che pensa, organizza, dirige questi attacchi e questa ricerca, tale comportamento è da considerarsi comprensibile (riportandoci verso un conflitto convenzionale).

Ma la situazione reale è molto diversa: alcuni potentati hanno creato un “clima” e dentro quel “clima” crescono e si sviluppano i soggetti i più diversi, con motivazioni religiose, culturali, psicologiche, sessuali, ecc. Persone labili mentalmente, con manifeste patologie mentali, che sono cresciute in un clima di violenza e che devono dimostrare la loro esistenza distruggendo l’esistenza degli altri.

Questa è la vera tragedia: da un terrorismo del primo tipo, inquadrato in un’organizzazione, si possono in parte dedurre gli obiettivi che verranno colpiti, le modalità, le richieste.

Ma da un terrorismo di “clima” tutto diventa un possibile obiettivo, tutte sono le possibili vittime, tutte sono le possibili modalità. E tutto ciò accresce grandemente la sensazione di insicurezza.

Occorre allora affrontare e mettere in atto azioni preventive.

Limitandoci ad affrontare i doveri aziendali nell’ottica della tutela della salute dei propri lavoratori, le organizzazioni esposte (anche con minima probabilità) ad un rischio terroristico devono assolutamente predisporre un sistema di procedure da attuare in caso di attacco.

Tali procedure non soltanto dovranno essere implementate nel sistema di governance, ma dovranno altresì essere rese note ai lavoratori, in modo che essi si sentano tutelati dall’azienda e la loro sensazione di insicurezza sia riportata ad un livello psicologicamente accettabile.

Aspetti normativi e giurisprudenziali

Sul piano normativo, secondo dottrina e giurisprudenza ormai consolidate, l’obbligo di valutazione di tutti i rischi per la sicurezza e la salute dei lavoratori deve essere inteso nel senso più ampio possibile, dovendosi pertanto considerare non solo i rischi propriamente e direttamente connessi agli aspetti produttivi, ma anche quelli derivanti da eventuali atti criminosi che possono avere impatto sulla salute (fisica e psichica) dei lavoratori.

Di particolare rilievo risulta, in tal senso, una recente pronuncia della Commissione per gli Interpelli che, in risposta al “quesito relativo alla valutazione dei rischi ambientali e sicurezza del posto di lavoro del personale navigante delle compagnie aeree” formulato da un’organizzazione sindacale, ha ribadito come il “datore di lavoro debba valutare tutti i rischi compresi i potenziali e peculiari rischi ambientali legati alle caratteristiche del Paese in cui la prestazione lavorativa dovrà essere svolta, quali a titolo esemplificativo i cosiddetti «rischi generici aggravati», legati alla situazione geopolitica del Paese (es. guerre civili, attentati, ecc.) e alle condizioni sanitarie del contesto geografico di riferimento non considerati astrattamente, ma che abbiano la ragionevole e concreta possibilità di manifestarsi in correlazione all’attività lavorativa svolta” (Commissione per gli Interpelli (art. 12 del Decreto Legislativo 9 aprile 2008, n. 81, Interpello n. 11/2016 Prot. n. 19841 del 25/10/2016).

In considerazione della magnitudo degli eventi ipotizzabili e della specificità degli obiettivi di atti terroristici, sembra quanto mai opportuno sottolineare che il concetto di “lavoratore” stabilito dal D.lgs. 81/08 (ma anche già dal “vecchio” D.lgs. 626/94) è in sede giudiziale molto spesso applicato in maniera estensiva a tutti i soggetti presenti, a qualunque titolo, sul luogo di lavoro (fornitori, appaltatori, visitatori, pubblico esterno, ecc.).

Ciò comporta una ricaduta estremamente rilevante, in termini di responsabilità, per il datore di lavoro che abbia omesso di adottare tutte le precauzioni necessarie a tutelare la sicurezza di tutte le persone presenti, a qualunque titolo, negli ambienti di propria pertinenza.

Anche sul piano puramente tecnico e metodologico è possibile formulare qualche osservazione sulla effettiva necessità di includere nel DVR una specifica valutazione del rischio di attacchi terroristici o comunque di azioni criminose di elevata entità.

Il modello abitualmente adottato nel processo di valutazione dei rischi tiene infatti conto della probabilità che un evento possa verificarsi e della gravità del danno derivante dall’evento stesso[1].

Secondo tale approccio, pertanto, la quantificazione del rischio (R) deriva dal prodotto della Probabilità (P) di accadimento per la gravità del Danno (D) atteso, secondo la formula R=PxD.

La gravità è stimata secondo una scala che, partendo da lesioni lievi e reversibili, possono arrivare a conseguenze quali inabilità permanenti o la morte (valore massimo di gravità “D”).

In casi simili le sopra richiamate Linee Guida segnalano la necessità di considerare come priorità nella programmazione delle misure di prevenzione l’incidente con rischio di conseguenze mortali, anche se presenta una bassa probabilità di verificarsi.

Nel caso del rischio in esame, avendo un attacco terroristico lo specifico obiettivo di causare proprio la (massima) perdita di vite umane, possono essere formulate le seguenti conclusioni:

- In qualunque caso in cui l’azienda eserciti attività che possono essere target di attacchi terroristici o comunque di azioni criminose di elevata entità, questi rischi devono essere inclusi nel DVR;

Nei casi di cui sopra, anche a fronte di una probabilità bassa che un evento possa verificarsi, ma in considerazione della elevata magnitudo dello stesso, il valore di “R” non potrà comunque essere “trascurabile”, obbligando il datore di lavoro a puntuali misure di mitigazione (prevenzione e protezione).

Si intende ora richiamare l’intervento del legislatore con l’introduzione dell’art. 25-septies nel D.lgs. 231/01 ad opera della legge 3 agosto 2007 n. 123 (poi modificato dal D.lgs. 81/08), in cui sono stati inseriti nel novero dei reati presupposto previsti dal decreto le fattispecie di cui agli articoli 589 (omicidio colposo) e 590 (lesioni personali colpose) del codice penale commesse in violazione della normativa a tutela dell’igiene e della sicurezza sul lavoro. Tale modifica ha rappresenta un cambiamento epocale dal punto di vista giuridico, poiché per la prima volta sono entrati nel D.lgs.231/01 reati di natura colposa.

L’obiettivo del legislatore è di garantire un sistema di protocolli (o procedure) che consenta all’organismo di Vigilanza di verificare la loro efficace attuazione per preservare l’azienda dall’eventuale responsabilità amministrativa a fronte della di commissione dei reati sopra citati.

Tale sistema di procedure, come peraltro già previsto dal D.lgs. 81/08, deve essere uno strumento di governance di tipo “dinamico”, da revisionare in caso “siano scoperte violazioni significative delle norme relative alla prevenzione degli infortuni e all’igiene sul lavoro, ovvero in occasione di mutamenti nell’organizzazione e nell’attività in relazione al progresso scientifico e tecnologico” (D.lgs. 81/08 art.30 comma 4) .

Recenti interpretazioni della magistratura italiana in merito ad atti di natura terroristica subiti da lavoratori di società italiane operanti in Algeria (sentenza del Tribunale di Ravenna del 23/10/2014) e in Libia (richiesta di rinvio a giudizio della Procura di Roma di febbraio 2017) sembrano confermare tali indirizzi giurisprudenziali.

Interessante, infine, la sentenza n. 21479 emanata dalla sez. Lavoro della Cassazione il 07.11.2005 secondo cui il lavoratore può astenersi dalla propria mansione senza incorrere nel licenziamento per giusta causa qualora si trovi ad operare in un contesto minaccioso per la propria sicurezza. Recita la sentenza: “L’ipotesi del sopravvenuto venir meno in modo totale o parziale della prestazione lavorativa tale da giustificare il licenziamento per giusta causa o per giustificato motivo ai sensi dell’art. 3 Legge 604/1996 non è ravvisabile se il mancato o non completo adempimento del lavoratore trova giustificazione nella mancata adozione da parte di datore di lavoro delle misure di sicurezza che, pur in mancanza di norme specifiche, il datore è tenuto ad osservare a tutela dell’integrità fisica e psichica del prestatore di lavoro e se quest’ultimo prima dell’inadempimento secondo gli obblighi di correttezza informa il datore di lavoro circa le misure necessarie da adottare a tutela dell’integrità fisica e psichica del lavoratore, sempre che tale necessità sia evidente o, comunque, accertabile o accertata”.

Stanti queste premesse, non vi è pertanto alcun dubbio sul fatto che il documento di valutazione dei rischi (DVR) predisposto dal datore di lavoro debba contemplare, in particolari scenari, una specifica ed approfondita valutazione di tale tipologia di minaccia.

Approccio metodologico e operativo

Viene qui presentato un approccio multidisciplinare per un’esaustiva valutazione del rischio sicurezza (intesa principalmente come “sicurezza fisica” e focalizzata ad aspetti anti-sabotaggio/anti-terrorismo).

Tale attività è attuata tramite l’utilizzo di un protocollo sviluppato appositamente per esigenze di Sicurezza Nazionale ed applicato ai cosiddetti “siti sensibili” (ovvero, infrastrutture e luoghi esposti a minacce di terrorismo e della criminalità organizzata).

Le implicazioni di protezione fisica del personale operante in tali siti consentono l’applicazione del protocollo alla valutazione del relativo rischio “sicurezza sul luogo di lavoro”, con riferimento ai rischi di esposizione a eventi terroristici e – ancor più in generale – di natura criminale.

Tale approccio considera diverse discipline cooperanti: l’analisi del rischio (secondo la norma internazionale ISO 31000:2009), l’analisi di scenario (basata essenzialmente su informazioni di Intelligence, per un’attenta definizione delle minacce presenti nel contesto di interesse per l’infrastruttura) e la definizione di uno specifico piano di mitigazione dei rischi. Quest’ultimo è attuato a sua volta attraverso il “Technology Scouting & Design” (per una scelta ottimizzata delle piattaforme tecnologiche e per la relativa progettazione di sistema) ed il “Security System Design” (per un’efficace integrazione del “fattore umano” nella catena di Comando & Controllo).

La necessità di provvedere ad un’analisi esaustiva della Sicurezza Fisica di un sito sensibile rende opportuno il ricorso ad uno strumento efficace di “valutazione guidata a 360°”, ovvero secondo un approccio di tipo all hazard.

Ad oggi in Italia non esiste uno strumento simile a quello qui presentato, di tipo standardizzato e condiviso, per un’analisi dei rischi di sicurezza AS/AT (antisabotaggio/ antiterrorismo). Ciò è principalmente dovuto al fatto che tale “tematica”, afferente al settore della Sicurezza Nazionale, è di competenza di diversi enti istituzionali (Forze dell’Ordine, Forze Armate, strutture di intelligence, ecc.), ciascuno dei quali provvede operativamente in modo autonomo e secondo le proprie peculiarità organizzative e di attribuzione.

Alla luce della recente giurisprudenza (ampiamente illustrata al precedente paragrafo), appare anche chiaro che l’argomento della “protezione antisabotaggio/antiterrorismo” costituisce una parte fondamentale del Documento di Valutazione dei Rischi (DVR), così come definitivo dall’art. 28 del D.lgs. 81/08 secondo cui “deve riguardare tutti i rischi per la sicurezza e la salute dei lavoratori, ivi compresi quelli riguardanti gruppi di lavoratori esposti a rischi particolari, tra cui anche quelli collegati allo stress lavoro-correlato”.

Su tale valutazione concorrono elementi di analisi sino ad oggi di sostanziale esclusiva competenza dei soggetti istituzionali preposti (secondo le vigenti disposizioni legislative).

Il protocollo illustrato di seguito realizza proprio tale valutazione in modalità “sinergica e cooperante” tra l’organizzazione (responsabile in prima istanza della salute dei propri lavoratori) e l’Istituzione Pubblica (che esercita le funzioni primarie di tipo “difensivo” e “informativo” sul contesto operativo).

Le attività di valutazione (condotte secondo il protocollo) richiedono innanzitutto la costituzione di un “team multidisciplinare”, coordinato dal Responsabile del Gruppo di Valutazione (a sua volta designato dall’organizzazione ed in possesso delle necessarie prerogative di professionalità e di indipendenza di giudizio).

Il Responsabile del Gruppo di Valutazione può avvalersi, in relazione alla complessità del sito oggetto di valutazione, di uno o più specialisti in qualità di componenti del Gruppo di Valutazione stesso (esperti di tecnologie e di security management) che possano contribuire in modo efficace ed esauriente all’analisi dei rischi.

Il Responsabile del Gruppo di Valutazione si interfaccia con il Funzionario alla Sicurezza dell’organizzazione. Le informazioni riguardanti l’analisi dei rischi devono essere gestite secondo le procedure e le norme in tema di Tutela del Segreto di Stato – se applicabili – e l’intero Gruppo di Valutazione, in qualità di “prestatore d’opera” nei confronti dell’organizzazione, deve essere considerato come parte integrante della struttura di sicurezza ivi operante. Pertanto i singoli componenti devono essere provvisti di apposito NOS (Nulla Osta di Segretezza) qualora le informazioni da trattare siano con classifica superiore a “Riservato”.

Il Gruppo di Valutazione provvede all’acquisizione e all’elaborazione dei dati necessari all’organizzazione per l’adozione delle decisioni finalizzate ad un’efficace “messa in sicurezza” dei propri assets.

Quest’attività, ad elevato livello di specializzazione, necessita di sei passaggi operativi che consentono l’elaborazione di una adeguata analisi e valutazione dei rischi:

- comprensione dell’organizzazione operante all’interno del sito e determinazione delle risorse a rischio;

- individuazione dei fattori di rischio e delle relative vulnerabilità;

- determinazione delle probabilità di accadimento dell’evento ostile e della relativa frequenza;

- previsione degli effetti che un evento ostile potrebbe provocare al sito ed al personale ivi operante;

- studio delle possibili strategie difensive e degli eventuali impatti sull’operatività del sito;

- valutazione del rapporto costi/benefici nella strategia di protezione AS/AT applicabile al contesto.

Tale processo operativo prevede un’attività di valutazione iniziale, un’analisi di scenario della minaccia (supportata da un’accurata attività di Intelligence Analysis) e la definitiva implementazione delle necessarie azioni di mitigazione e contrasto sui punti di vulnerabilità rilevata.

Viene parallelamente analizzato un eventuale piano di attività per la “gestione della crisi”, da attuarsi nel caso di una escalation degli eventi indesiderati (Crisis Management Plan) e che ha lo scopo di garantire adeguati livelli di Business & Operations Continuity. Ove tale piano sia mancante, il Gruppo di Valutazione fornisce i necessari elementi per la sua implementazione.

Successive attività di verifica e di riesame da parte del Gruppo di Valutazione assicurano l’efficacia di tutte le azioni introdotte dall’organizzazione, al fine di garantirne i più elevati standard di protezione fisica.

Da un punto di vista formale, il “Protocollo di Valutazione” è un documento strutturato in dieci sezioni.

Le prime quattro sezioni sono introduttive (secondo l’impostazione di una comune “norma”): scopo e campo di applicazione, ruoli e responsabilità, definizioni, riferimenti normativi e legislativi.

Nelle successive tre sezioni (quinta, sesta e settima) viene condotta la cosiddetta “analisi di scenario”.

La quinta sezione riguarda le attività di acquisizione e analisi delle informazioni generali del sito interessato (destinazione, georeferenziazione e morfologia dell’area).

La sesta sezione tratta le informazioni di dettaglio: planimetrie, informazioni di caratterere politico/sociologico riguardanti la popolazione circostante, principali eventi riscontrati nell’area circostante o su siti similari in altre aree, tipologia delle attività operate nel sito, tipologia e consistenza del personale operante nel sito, eventuali informative per minacce e/o eventi dolosi riguardanti il sito. Questa sezione del Protollo di Valutazione è particolarmente delicata, in quanto costituisce la cosidetta “analisi di intelligence” da condursi sulla base delle informazioni raccolte dagli organismi istituzionali preposti (con eventuale “classifica di segretezza”) e che deve consentire un’attenta ed esauriente valutazione della minaccia.

Nella settima sezione vengono illustrate le modalità di conduzione del sopralluogo al sito da parte del Gruppo di Valutazione, fornendo i criteri di valutazione dei vari elementi: accesso, sorveglianza, protezione delle aree interne, protezione delle informazioni sensibili, protezione del personale, sistema di gestione della sicurezza. Gli elementi raccolti consentono un’accurata valutazione della vulnerabilità del sito (valutazione qualitativa).

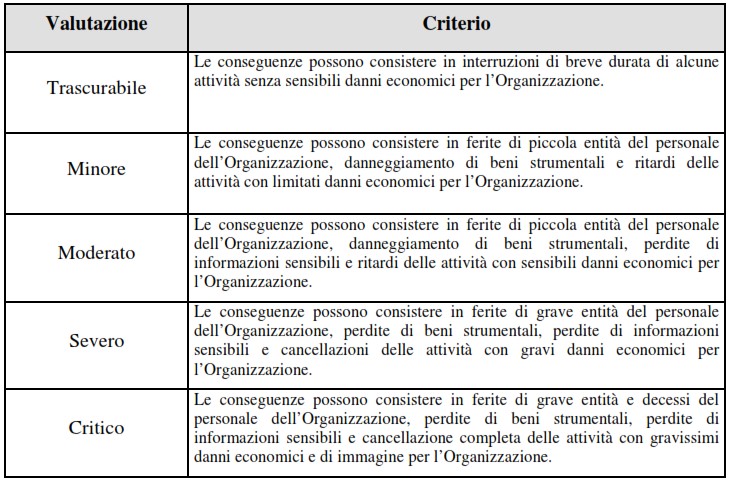

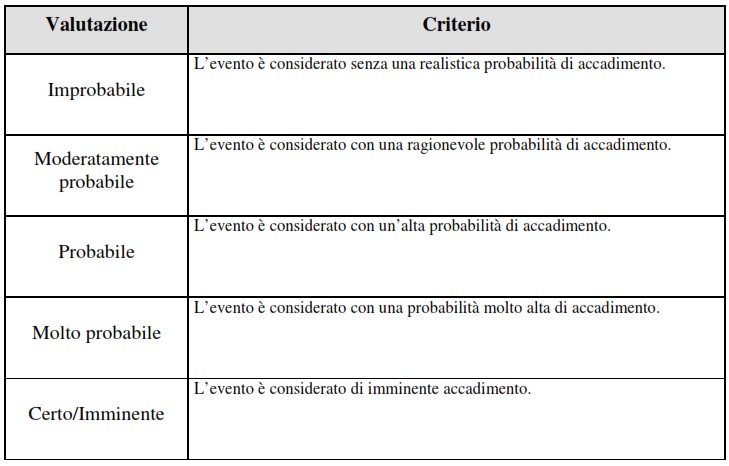

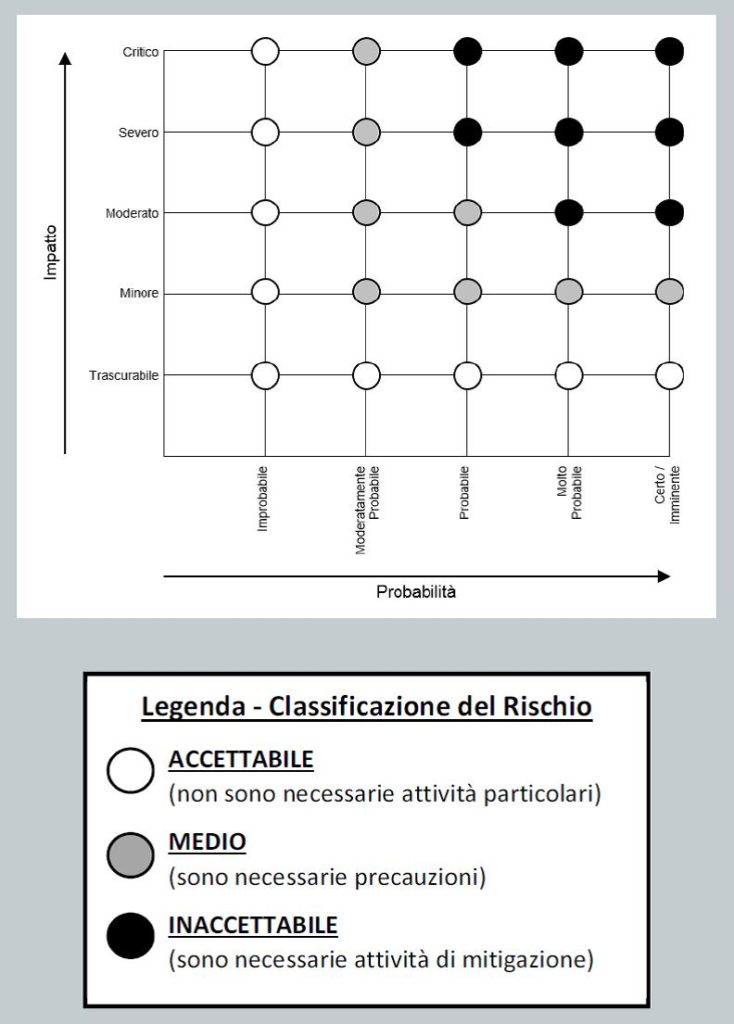

Nell’ottava sezione viene illustrata la metodologia per la cosiddetta “analisi dei rischi”, con una valutazione quantitativa di impatto e probabilità per il singolo evento ostile.

La valutazione dell’impatto avviene secondo la seguente scala di valutazione (riportata in dettaglio nella fig. 1): trascurabile, minore, moderato, severo, critico.

La valutazione della probabilità avviene invece secondo la seguente scala di valutazione (riportata in dettaglio nella fig. 2): improbabile, moderatamente probabile, probabile, molto probabile, certo/imminente.

Infine, il “Livello di Rischio” è definito dalla Matrice dei Rischi (riportata in fig. 3) secondo la seguente classificazione: accettabile, medio, inaccettabile.

Per ciascun “Livello di Rischio” è altresì stabilita la necessità di intervento di mitigazione.

Tale intervento può comportare opzioni:

– organizzative (con riferimento al personale impiegato nel sito);

– operative (con riferimento alle procedure adottate nel sito);

– tecnologiche (con riferimento ai dispositivi tecnologici adottati nel sito).

Nella nona sezione vengono forniti gli elementi di valutazione per il Crisis Management, da adottarsi da parte dell’organizzazione in caso di evento ostile verso il sito e che deve prevedere un piano di deleghe e di livelli autorizzativi (al fine di garantire una certa operatività dell’Infrastruttura), un Contingency Plan (per le operazioni di emergenza) e un Piano di Comunicazione (verso l’interno e l’esterno dell’Infrastruttura).

Infine, la decima sezione definisce le modalità di esposizione dei risultati della valutazione da parte del Gruppo di Valutazione all’organizzazione (presenti il Datore di Lavoro o suo delegato, il Security Manager, l’RSPP designato e il Medico Competente), con la formulazione delle eventuali raccomandazioni di intervento. In particolare, il Responsabile del Gruppo di Valutazione concorda con l’Organizzazione un piano di intervento per l’implementazione delle azioni definite (descrizione, tempistica, responsabile per le singole attività) e per la loro verifica periodica.

Conclusioni

Le attività di valutazione del rischio implementate secondo la metodologia qui esposta, anche alla luce delle esperienze operative raccolte sul “campo”, risultano effettuate in modo particolarmente efficace (per i risultati conseguibili) ed efficiente (per le risorse impiegabili), soprattutto in considerazione della tipicità della materia trattata all’interno di un contesto lavorativo.

I beneficiari di un approccio condotto con tale livello di rigore e specializzazione sono molteplici:

- i lavoratori (soggetti da proteggere “fisicamente e psicologicamente” e principali portatori di interesse di tale attività di valutazione dei rischi)

- la rappresentanza legale dell’organizzazione (dovendo ottemperare, come ampiamente esposto, a precisi obblighi in materia di D.lgs. 81/08 e D.lgs. 231/01)

- le organizzazioni sindacali (che avrebbero a disposizione uno strumento di analisi globale dei rischi, utile per proporre in modo preciso eventuali istanze di tutela per i lavoratori esposti a minacce specifiche)

- le compagnie assicuratrici (che, in presenza di un profilo di rischio opportunamente valutato e mitigato, gioverebbero di una minore esposizione finanziaria dovuta al possibile accadimento di eventi terroristici ed alle inevitabili implicazioni di natura risarcitoria), con conseguenti ulteriori vantaggi per l’organizzazione assicurata per via dell’ipotizzabile riduzione dei premi

- la collettività presente sul territorio (per la quale l’organizzazione, opportunamente protetta nei suoi asset operativi, continuerebbe a esercitare un ruolo di rilevanza socio-economica in una prospettiva di lungo termine)

Il Protocollo sopra illustrato, integrato nel Documento di Valutazione Rischi dell’organizzazione, realizza pertanto una combinazione sinergica ed interdipendente dei tre elementi fondamentali (uomo, tecnologie, procedure) nel complesso sistema di protezione del sito da rischi derivanti da atti di sabotaggio e terrorismo ed in posizione complementare alle attività di tutela della salute dei lavoratori (così come definite dal D.lgs. 81/08), ponendosi come efficace e dinamico strumento di Security & Safety Governance.

Rif. normativi e bibliografici

- D.lgs. 81/08 – Testo unico sulla salute e sicurezza sul lavoro

- D.lgs. 231/01 – Disciplina della responsabilità amministrativa delle persone giuridiche, delle società e delle associazioni

- ISO 31000:2009 – Risk Management – Principles and Guidelines

- ISO 31010:2009 – Risk Management – Risk Assessment Techniques

- United Nations – Guidelines for Security Risk Management – 24th June 2004

- US Department for Homeland Security – Risk Assessment Methodology – February 2007

- UK Centre for the Protection of National Infrastructure – Risk Assessment for Personnel Security – 3rd edition

- C. Todaro/V. Iavarone – Protocollo per la Valutazione del Rischio Sicurezza AS/AT – Novembre 2012

- V. Iavarone/C. Todaro/R. Caria – La Protezione delle Infrastrutture Critiche – Ministero Difesa – Rivista Militare nr. 1/2013

A cura di:

Riccardo Dominici

Medico del lavoro, Psicoterapeuta, RSPP presso organizzazioni pubbliche e private, CTU presso i tribunali italiani, docente presso varie università ed autore di numerosi libri e pubblicazioni in tema di “Sicurezza sul Lavoro” e “Stress Lavoro Correlato”.

Gabriele Vitiello

Esperto di “Sicurezza sul Lavoro”, RSPP presso primarie aziende nazionali e docente presso organizzazioni pubbliche e private su tematiche riguardanti il D.lgs.81/08.

Vincenzo Iavarone

Esperto dei Sistemi di Gestione della Sicurezza Fisica (SGSF) e delle Informazioni (SGSI), ha svolto presso la Presidenza del Consiglio dei Ministri analisi sugli aspetti riguardanti la protezione di infrastrutture critiche e siti strategici per la Sicurezza Nazionale.

Claudio Todaro

Esperto in “Gestione dell’Organizzazione” in ambito aziendale, governativo e del no-profit e specialista in “Gestione della Sicurezza AS/AT (antisabotaggio/antiterrorismo)” per infrastrutture critiche e siti sensibili.

[1] Linee Guida per l’applicazione del D.Lgs. 626/94 a cura del Coordinamento delle Regioni e delle Province Autonome con la collaborazione dell’ISPESL e dell’Istituto Superiore di Sanità. Aggiornamento della prima edizione, approvato il 6/10/1998.