Stati e guerre senza confini geografici

A giugno del 2009 i governi statunitense e israeliano, nell’ambito dell’operazione “Giochi olimpici 2006” promossa da Bush, crearono un virus informatico noto al pubblico con il nome “Stuntex” che mirava al sabotaggio delle centrifughe di arricchimento dell’uranio situate nella centrale nucleare Iraniana di Natanz. Dopo qualche anno, precisamente a maggio del 2012, un impianto energetico iraniano chiese a Kaspersky lab un aiuto in quanto aveva rilevato delle anomalie e, dopo una serie di analisi, i ricercatori rilevarono un sofisticato worm dal nome “flame” che riuscì a penetrare indisturbato 43 difese antivirus installandosi sui computer (con target mediorientale) fornendo a server remoti immagini dei client, flussi voip e contenuti di posta elettronica.

Il quinto dominio dopo terra, mare, cielo e spazio è l’estensione di quest’ultimo, noto a tutti come cyberspace, dichiarato nel 2016 dalla NATO come “Operational Domain” e quindi motivo di una possibile richiamo alla clausola di difesa collettiva presente nell’articolo 5. Tale articolo afferma che un “attacco armato” contro uno o più alleati si considera come un attacco contro ogni componente della Nato e quindi ognuno di essi può, secondo il diritto all’autodifesa sancito dall’articolo 51 della carta dell’Onu, decidere le azioni che ritiene necessarie a “ristabilire e mantenere la sicurezza”, compreso “l’uso delle forze armate”.

Mentre tutti abbiamo assistito all’impegno delle nazioni al disarmo, nel momento in cui sto scrivendo questo articolo, le stesse si stanno dotando di armi cibernetiche e corpi speciali (in Italia è nato il CIOC, Comando Interforze per le Operazioni Cibernetiche) deputati a contenere o a condurre attacchi mirati verso bersagli e Stati utilizzando armi cibernetiche abbinate a tattiche di guerriglia cyber.

Le crescenti minacce cibernetiche e terroristiche sono una sfida affascinante per il diritto penale. La materia oggi è molto complessa, mutevole e astratta. Ad oggi, la cyber-war potrebbe rientrare nelle regole del diritto internazionale, ma non esiste una prassi consolidata in materia. Il legislatore infatti si trova di fronte a fenomeni in costante mutamento, anche se spesso si fa riferimento ad un lavoro scritto da 19 esperti di diritto internazionale chiamato con il nome di “Tallinn Manual” che rappresenta il punto di riferimento per la comunità scientifica legale che si occupa di sicurezza cibernetica connessa a Stati e a Forze Armate, anche se la storia in materia risulta ancora tutta da scrivere.

The Big Challenge

Tutti gli indicatori misurati da differenti rapporti cyber sono concordi che un aumento importante del fenomeno cyber-crime deriverà dall’evoluzione tecnologica portata dal 5G, dagli IoT alle small cell, dell’industry 4.0 (per citarne solo alcuni). Queste tecnologie porteranno a un aumento esponenziale della superfice di attacco, oltre a un’elevata complessità di gestione: tutto ciò (ma concedetemi di discriminare il business dalla realtà) è un modello che non premia e genera spesso forti impatti e nuove minacce che, abbinato alla dipendenza digitale, genera un cocktail esplosivo da gestire.

Stiamo assistendo infatti (guardando, ad esempio, all’ultimo rapporto Clusit 2019, da poco pubblicato) a un sensibile aumento del CyberCrime (anche se questo era prevedibile) e a un calo importante dell’attivismo, sinonimo che anche il lato più nobile delle manifestazioni cibernetiche viene trainato dal cybercrime, più redditizio e più “sicuro”.

D’altra parte questo non è il tempo da “passamontagna e beretta”, oggi molto più rischioso (e questo i criminali lo sanno bene). Inoltre chi si trova in “bilico” tra il lecito e l’illecito e in cerca di facili guadagni, verrà irrimediabilmente travolto dal fenomeno. Questo in precedenza non accadeva, in quanto i rischi da sostenere andavano ben oltre un pc connesso a una wi-fi pubblica, una o due VPN in cascata situate in Stati senza diritto cibernetico e una remota possibilità di essere incriminati per tracce difficili da reperire in un contesto internazionale complesso e confuso.

Un altro parametro importante da non sottovalutare è la “fiducia digitale”. I consumatori giorno dopo giorno stanno accumulando “preoccupazione” per la sicurezza inerente l’utilizzo e all’abuso dei loro dati personali e da un ultimo report di Frost & Sullivan del 2018 viene mostrato che il 43% degli utenti ha smesso di utilizzare almeno un servizio una volta appreso che questo sia stato oggetto di data-breach. Questo indicatore, seppur di recente introduzione, con il passare degli anni consentirà una misurazione del trend che consentirà di comprendere al meglio questo fenomeno per valutarne le possibili conseguenze a livello di business, soprattutto negli anni a venire.

I singoli, le organizzazioni e i terroristi

Oltre ai singoli criminali informatici, esistono le organizzazioni criminali che si sono specializzate nel tempo in varie tipologie di crimine informatico, dal traffico della droga, di organi e di armi alla produzione molto redditizia di forme di Malware (come i Ransomware, forme di ricatto prevalentemente sviluppati in Russia come il famoso NotPetya e i Mining di cryptovalute). Da aggiungersi a questi il consueto Phishing, il furto di identità, la rivendita di dati sensibili e affitto, rivendita e franchising di servizi (botnet e malware) per condurre attacchi mirati DDOS di ogni tipo, senza dimenticarci dei vecchi core-business come finanziamento del terrorismo, riciclaggio ed evasione fiscale.

Queste organizzazioni sono ben ramificate e strutturate, composte da membri affiliati, partner semplici e partner d’élite. Un’industria che utilizza e vende al dettaglio servizi di ogni genere e natura, in ambito informatico crea codici malevoli, li rivende a terzi che li utilizzano a loro volta fornendo royalty ai primi.

Di recente si assiste ad uno spostamento del cybercrime verso le grandi organizzazioni con un aumento di attacchi articolati, mirati e persistenti anche per finalità di spionaggio. Ovviamente, come in tutte le cose, la remunerazione porta le organizzazioni criminali a investire una parte dei propri guadagni in nuove e sofisticate forme di attacco, beneficiando anche delle nuove tecnologie che oggi possiamo vedere come “una possibilità di business” ma che domani, immancabilmente (e la storia ce lo insegna) permetteranno la nascita di nuove generazioni di malware, anche perché l’immaginazione della mente umana e l’arte dell’hacking non hanno limiti.

Pensiamo infatti a una “smart-car” e a uno zero-day che, da remoto, possa impartire ordini alla centralina motore per il blocco dei freni. Pensiamo a un contesto distribuito (immaginiamo ad esempio una “botnet-car”) e che questo avvenga in un preciso momento. Cosa accadrebbe? Un attacco terroristico di massa?

Il panorama potrebbe essere agghiacciante, ma questo è il bello e il brutto di internet.

Lo abbiamo visto molto tempo fa con i primi accenni negli attacchi alla Casa Bianca, al Senato, all’Fbi e alla Marina degli Stati Uniti. Era il lontano 1999 ma, oggi, tutto questo potrebbe essere mirato vero le infrastrutture critiche dei Paesi come acquedotti, centrali nucleari, aerei, reti telefoniche, sistemi di traffico, raffinerie, smart-car, sistemi biomedicali e quanto di meglio si possa immaginare.

Inoltre, gli organi di vigilanza e le forze dell’ordine risultano spesso in difficoltà a operare in un quadro di giurisdizione locale o nazionale e non di diritto internazionale che risulta oggi mal regolamentato in un’era in cui può avvenire di tutto, in qualsiasi posizione geografica distribuita nel globo.

Il concetto di Stato

Tutto questo avviene, in modo del tutto (o quasi) indisturbato, nelle Darknet, sistemi chiusi creati appositamente per rendere anonime le identità e le conversazioni basati sul concetto di “affiliazione” alle community underground.

In sintesi, l’uso più nobile e il più negativo della privacy messi assieme: l’aberrazione della “chiave pubblica” che ha fatto nascere le darknet per fini militari, ma le ha viste immancabilmente travolte, successivamente, dall’illegalità e dal crimine.

La definizione di Stato su “Wikipedia” è la seguente: “Lo Stato, in diritto, è un’entità politica sovrana, costituita da un territorio e da una popolazione che lo occupa, da un ordinamento giuridico formato da istituzioni e leggi.“. Questo non è poi così lontano da quello che avviene o potrebbe evolversi, in forma virtuale, nelle darknet, anche se “l’ordinamento giuridico” e le “istituzioni e leggi” potrebbero lasciare spazi di discussione.

Nelle darknet è possibile fare di tutto: nuove organizzazioni si sono formate e nuovi “Stati” prenderanno forma nel prossimo futuro, organizzati, per poter intraprendere guerre cibernetiche contro Stati sovrani.

Le Cryptovalute

Uno Stato che si rispetti deve avere una sua moneta.

Ma questo fa parte della vecchia storia del mondo reale; la storia di internet va molto più veloce e quindi l’unica cosa che mancava per poter acquistare beni materiali o immateriali nelle darknet, in maniera anonima, era una moneta “riconosciuta”, la cryptovaluta.

Dal genio di Satoshi Nakamoto (identità avvolta da uno strato fitto di mistero: probabilmente si tratta del nome del gruppo di lavoro che ha programmato il client del bitcoin partendo dalle idee dei crittografi di Cypherpunk, che ispirarono la blockchain) in data 3 gennaio 2009 alle 18:15 genera (detta alla Paperon de’ Paperoni) “La numero 1”, il “Genesis Block” ovvero la prima transazione nella Blockchain di Bitcoin citando “The Times 03/Jan/2009 Chancellor on brink of second bailout for banks“. Questa frase citava il New York Times dello stesso 3 gennaio 2009 facendo riferimento al salvataggio delle banche voluto dal governo britannico. Probabilmente Nakamoto voleva lasciare traccia della diffida verso le monete centrali a favore di quelle decentralizzate.

Si perché la “decentralizzazione” della moneta è stato l’elemento dirompente e la vera novità di bitcoin, ovvero l’assenza di un ente di governo centrale che potesse manipolare, gestire e comandare la stessa moneta, completamente basata su una rete P2P. Un unico protocollo, un unico client, delle regole chiare e condivise oltre a tante possibilità di effettuare transazioni anonime come ad esempio attraverso Multiaccounting/Multiwallet, Mixer, Offuscamento e altro ancora.

Ma dopo Bitcoin, mentre nel 2011 nasce SilkRoad (famoso mercato illegale su rete Tor, ad oggi chiuso, in cui era possibile l’acquisto di droghe, armi e molto altro ancora pagando in Bitcoin) ecco l’avvento di una nuova cryptovaluta, la Litecoin; poi nel 2013 l’avvento di Ethereum e di Ripple, nel 2014 Dash e così via, anche garantendo maggior anonimato rispetto allo stesso Bitcoin.

Le Cyberweapons

Le guerre si fanno con le armi. Mentre è chiaro che i Paesi si stanno rendendo conto che occorrono delle “forze armate” e “strategie” di guerra cibernetica, stanno procedendo alla corsa agli armamenti acquistando “cyberweapons” di diversa natura e grado. Anche se la definizione di cyberweapons a livello di letteratura legale risulta piuttosto confusa, noi tecnici possiamo dare per assodato che si tratti di nuovi “malware” o di “zero-day-attack”.

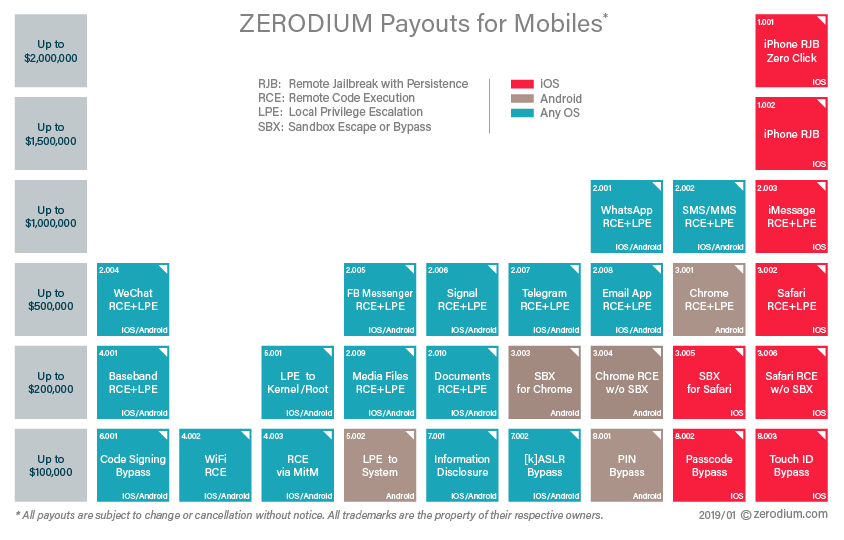

Ma sapete quanto può costare uno Zero-day? Esistono aziende che fanno da intermediari, da broker-exploit di zero-day e, se avete per le mani un “Apple iOS remote jailbreak” e risulterà funzionante, Zerodium vi riconoscerà 2.000.000€ o una falla su whatsapp con RCE per un valore di 1.000.000€.

Le tariffe sono veramente importanti, soprattutto se riguardano tecnologie molto utilizzate abbinate a zero-day di Remote Code Execution, in particolare per i software residenti su smartphone. Tali intermediari (che lavorano anche nelle darknet e anche attraverso organizzazioni criminali) possono rivenderli a enti governativi per arricchire i loro silos di “cyber weapons” e, quindi, costruire armamenti che possono essere utilizzati al bisogno verso sistemi e infrastrutture di un ipotetico nemico.

Ovviamente questa “arms’ race” avvierà un nuovo mercato di falle – introdotte appositamente – e patch che non saranno volutamente scritte contribuendo, in un contesto già ad alto rischio, a una diminuzione della sicurezza dei sistemi che tutti utilizziamo o utilizzeremo.

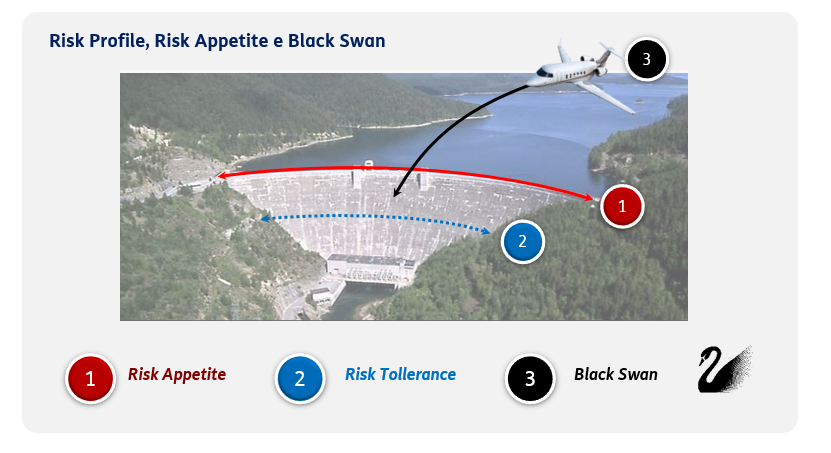

Gli zero-day-attack, infatti, sono ad oggi le minacce più insidiose, imprevedibili e sconosciute. Sono l’incarnazione del saggio filosofico/letterario della teoria “The Black Swan” (venuta all’attenzione dopo i fatti dell’11 settembre) scritto dal filosofo libanese Nassim Nicholas Taleb, che recita “che siamo ciechi alla casualità delle cose” e che possono verificarsi effetti domino, non calcolati e completamente ignoti, a dimostrazione che l’utopia del “rischio zero” non è percorribile, sebbene a livello “ancestrale” non ne vogliamo prendere atto… e in questo il cyber-crime è maestro.

Conclusioni

Il cyberspace sarà la nuova arena di competizione geopolitica del XXI secolo.

Questa nuova frontiera, a differenza degli altri domini, consente la parità rendendo i singoli uguali (o tendenzialmente uguali) alle grandi organizzazioni, oltre ad annullare le relazioni diplomatiche internazionali tra Stati. Dentro questa dimensione verranno condotte attività di spionaggio mirate al predominio economico verso gli altri Stati e, già oggi, alcuni di questi affermano che tali attività sono già condotte per perseguire i propri obiettivi strategici.

Il comparto delle intelligence, in un contesto così dematerializzato, avrà un ruolo cruciale in quanto le controparti saranno enti governativi ostili e strutturati, con finanziamenti enormi, capaci di condurre attività con complessità tecnologiche mai viste prima.

Si sta facendo molto, in particolare negli ultimi anni, per indirizzare al meglio questa nuova grande sfida, fissando regole comunitarie il più possibile generali in materia di Cybersecurity. Molti sono i provvedimenti emanati, come l’oramai storico General Data Protection Regulation, la Direttiva NIS e il recentissimo CyberSecurity ACT che porta finalmente l’ENISA ad avere un mandato permanente e un ruolo operativo versi gli Stati membri.

Tutto lodevole, ma l’applicazione e il recepimento di queste norme, almeno nel nostro contesto Paese, risulta lento e lacunoso. Mentre prima i dati erano solo da proteggere, in questa nuova “big Challenge” i dati dovranno essere protetti per rendere sicura la vita delle persone: la cosa più allarmante è che stiamo progettando questi nuovi sistemi in modo non del tutto sicuro e, una volta in campo, sarà già troppo tardi per correre ai ripari.

Il nostro mondo sarà sempre più connesso e dipendente dalle nuove tecnologie e il progresso renderà la società sempre più fragile, ma probabilmente il problema principale di queste lacune rimane sempre lo stesso: la consapevolezza al rischio e l’educazione civica al Digitale.

Dovemmo cominciare a domandarci se sia necessario portare la sicurezza informatica già nella scuola primaria, perché nel prossimo futuro il “wetware” sarà sempre più intenso e non possiamo farci trovare impreparati.

Articolo a cura di Massimiliano Brolli

Attualmente responsabile delle funzione di monitoraggio dei piani di sicurezza e delle attività di risk Assessment sui sistemi TIM e società partecipate, ha rivestito diversi incarichi manageriali in Telecom Italia e TIIT (Telecom italia information tecnology) spaziando da attività di governance e Audit di sicurezza ad attività di gestione applicativa di piattaforme centralizzate con un passato nello sviluppo del software in società come IBM, 3inet, Praxi e Bnl oltre a numerose attività di docenza svolte su ambiti come uml, object oriented e differenti framework e linguaggi di programmazione.